Как аналитик с многолетним опытом работы в области кибербезопасности и блокчейна, я нахожу эту ситуацию глубоко тревожной, но не совсем удивительной. Киберпреступники постоянно совершенствуют свою тактику использования уязвимостей популярных платформ, и кажется, что X не застрахован от таких атак. Использование фишинговых писем, выдающих себя за команду платформы, — это классический трюк в книге, который я видел бесчисленное количество раз в различных отраслях.

💰 Твой кошелек тихо скучает?

Top Crypto подберёт такие монеты, что даже твои сбережения начнут шутить и плясать!

Анонимный онлайн-детектив утверждает, что распутывает опасный заговор, в котором похищенные профили социальных сетей на платформе X используются для распространения мошеннической валюты мемов.

ZachXBT указывает, что хакер получил данные для входа в известные учетные записи X, замаскировав себя под команду X с помощью мошеннических электронных писем, которые были предназначены для обмана получателей.

Проще говоря, электронные письма, по-видимому, предназначены для информирования о нарушениях политики или правил X с целью заставить получателя почувствовать необходимость срочных действий, что в конечном итоге приведет к тому, что он нажмет на потенциально опасную ссылку.

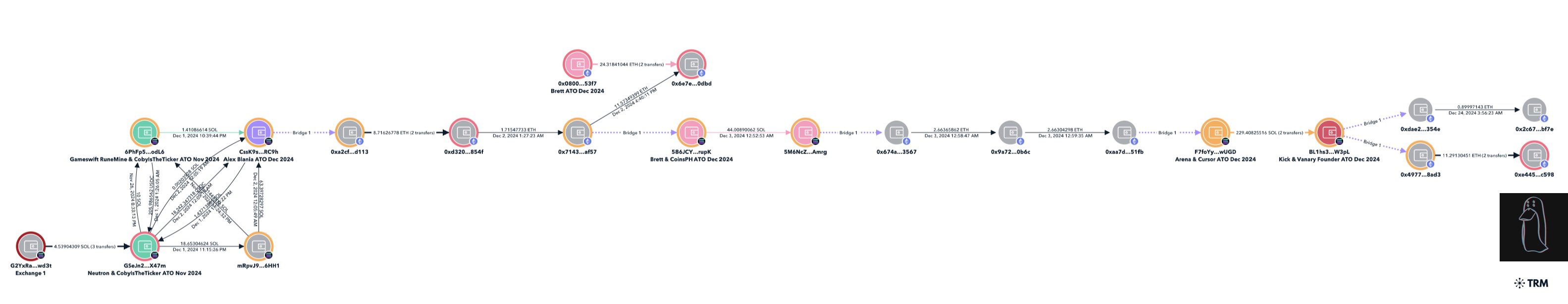

«За последний месяц злоумышленник украл около 500 тысяч долларов, скомпрометировав более 15 учетных записей X (Kick, Cursor, Alex Blania, The Arena, Brett и т. д.).

Каждая из 15 ATO была напрямую связана путем определения адреса развертывателя для каждого мошенничества.

Злоумышленник неоднократно переводил средства из Соланы в Эфириум, стремясь затруднить отслеживание происхождения средств.

Согласно отчету Neutron, недобросовестный человек, очевидно, распространял мошеннические уведомления о нарушении авторских прав среди избранных пользователей X. В этих сообщениях им предлагалось изменить свой пароль и настройки двухфакторной аутентификации (2FA), зайдя на сайт, который позже был признан фишинговой ловушкой.

После вторжения в учетную запись X хакер завершает все активные сеансы, изменяет настройки безопасности и впоследствии получает контроль над разрешениями на публикацию учетной записи для распространения вредоносных ссылок в мошеннических целях, таких как продвижение сомнительного токена.

Рассказывает ZachXBT о мерах безопасности:

Рекомендуется избегать использования одних и тех же адресов электронной почты в разных службах и, если это возможно, внедрять ключи безопасности для двухфакторной аутентификации в важных учетных записях.

Смотрите также

- Курс евро к рублю прогноз

- Будущее криптовалюты ALU: прогноз цен на Altura

- Будущее криптовалюты BERA: прогноз цен на Berachain

- Будущее криптовалюты BITCOIN: прогноз цен на HarryPotterObamaSonic10Inu (ETH)

- MEMEFI/USD

- Курс доллара к бату прогноз

- 24-летний парень арестован по подозрению в мошенничестве с криптовалютой на сумму 4 600 000 долларов, в результате которого были обмануты 300 человек: отчет

- 💰Crypto Chap предсказывает, что рыночная капитализация альткоинов преодолеет барьер в 425 миллиардов долларов! 🚫

- Тарифы Трампа: секретный ускоритель биткоинов 🚀

- Биткоин-драма в Сальвадоре: поворот МВФ на 1,4 миллиарда долларов! 🤯

2024-12-26 18:41